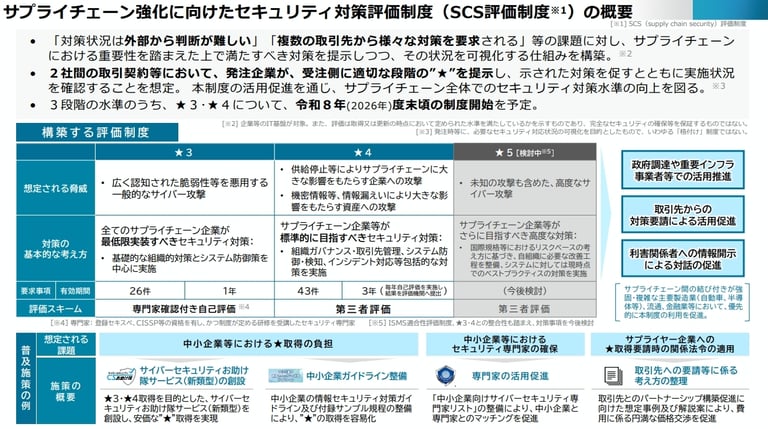

【2026年3月版】セキュリティ対策評価制度

(SCS評価制度)とは―最新動向と今から備えるべきポイント

株式会社ネットワークバリューコンポネンツ

RECENT POST「運用基盤/インテリジェンス」「セキュリティ対策/リスク管理」の最新記事

SUBSCRIBEお知らせを受け取る

RANKING人気記事ランキング

TOPICトピック一覧

- 保護領域

- 対策対象

- 市場/アーキテクチャ

- 製品