NHI(非人間ID)とは?用語の基本と組織が見落としがちなリスクをわかりやすく解説

株式会社ネットワークバリューコンポネンツ

SUBSCRIBEお知らせを受け取る

RANKING人気記事ランキング

TOPICトピック一覧

- 保護領域

- 対策対象

- 市場/アーキテクチャ

- 製品

組織には無数のアイデンティティ(ID)が存在します。しかし、「漏れなく把握し管理できている」と自信をもって回答できますか?

IDが存在すれば当然その管理が必要になってきます。サイバー攻撃の増加と高度化が進むいま、ID窃取等の被害は対岸の火事ではありません。そこで近年注目されているのが、ID領域に対する対策の強化です。さらに突き詰めると、適切な管理には何よりもまず正確な状況の把握、つまり可視化が求められます。しかし、現場の担当者が可視化を実施する際には、組織員が利用するいわゆるユーザーアカウントにフォーカスしがちです。

もちろん、ユーザーアカウントを可視化し管理することは重要です。しかし、本当にそれだけで十分であると言えるのでしょうか?

ご存知の通り、組織員が直接利用することのないIDも存在しています。 それがNHI(Non-Human Identities/非人間ID)です。普段その存在を意識することは少ないものの、実際は組織の認証基盤において非常に大きな役割を果たしています。NHIの管理を怠ってしまうと、サイバー攻撃に遭った際の被害はより大きなものとなる可能性があります。

本ブログでは、組織のID基盤運用で重要な課題の1つであるNHIについてご紹介します。

NHI(Non-Human Identities/非人間ID)という言葉はあまり聞きなじみがないかもしれませんが、俗にマシンIDやサービスアカウントとも呼ばれる、IDの一種です。非常に多岐にわたるため分類が難しいのですが、例として以下のようなものが挙げられます。

| 例 | 概要 |

| サービスアカウント | アプリケーション/サービス/システム間の通信や相互作用を可能にするために作成されたアカウント |

| APIキー | API事業者が発行している、パスワードに似た認証情報。APIクライアントからのトラフィックを識別する |

| SSL/TLS証明書 | 認証局から発行されるサーバー証明書。通信データの暗号化やサイトが本物であることの証明に使用する |

表 1 NHIの具体例

クラウドかオンプレミスかを問わず、もはやNHIなしでは組織のインフラやセキュリティが成り立たないのが現状です。また、AIの利活用やシステム連携による自動化・効率化がトレンドとなっているいま、インフラやセキュリティにおいてNHIが果たす役割は水面下で拡大し続けています。こうした変化に伴ってNHI管理の複雑さや重要性も増しています。

実際に、NHIの役割拡大を裏付けるデータが存在します。IDセキュリティベンダーの「Silverfort」が2025年5月に公開したレポートにおいて、組織で使われているIDのうち、NHIとユーザーアカウントの割合は50対1であり、またNHIの占める割合は今後も増加し続ける見込みであると言及されています。

図1 NHIとユーザーアカウントの割合

図1 NHIとユーザーアカウントの割合

(Silverfort社レポート「Insecurity in the shadows」より引用

https://www.silverfort.com/landing-page/campaign/insecurity-in-the-shadows-report-download/(2025/12/4参照)

本レポートの内容に関心がある方は、こちらの解説ブログもぜひ参照ください。

▶【ブログ】レポートから読み解く非人間アイデンティティ(NHI)の実態とリスク

https://products.nvc.co.jp/blog/the-reality-and-risks-of-nhi-revealed-by-the-report

ユーザーアカウントに加えてNHIを含む組織内で利用されるIDの統合的な管理の必要性が高まっています。一方で、サイバー攻撃が増加するなかで特権アカウントやNHIに対する侵害もまた増加しており、認証に対するセキュリティリスクも高まっています。

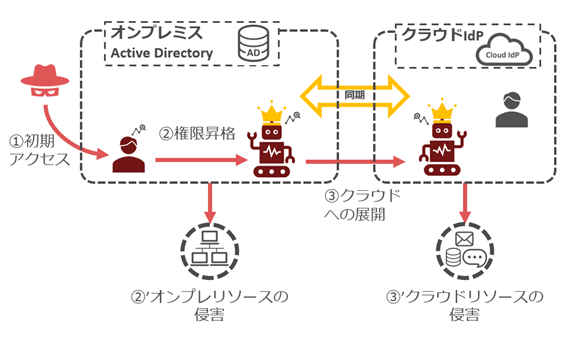

図 2 オンプレミスからクラウドへのラテラルムーブメント

例えば、攻撃者によって何らかの手段でオンプレミスシステムへの初期アクセスが取得されてしまったケースを想定します。この場合、NHIをはじめとしたIDの保護が十分であれば被害は最小限に抑えることができます。しかし、リスクが残っている場合には攻撃者はこれを悪用しラテラルムーブメントを行います。結果としてオンプレミスに限らずクラウドへ、自社に限らずサプライチェーン内の他社へ、と被害が拡大するおそれがあります。

攻撃者を有利にするこうした展開を可能にする代表的な攻撃が「権限昇格」です。権限昇格は、システムへの侵入後に最初に獲得した権限のレベルが比較的低かったとしても、セキュリティホールを悪用することにより高度な権限を取得できる攻撃です。実際に、Windowsにおいて権限の低いアカウントからSYSTEM権限を持つNHIに昇格できる脆弱性が存在します。

組織内のIDのうち多くの割合を占めるNHIは、可視化が比較的難しく、また高い権限を持つ傾向にもあるため、サイバー攻撃の標的になりやすいのが実態です。したがって、その適切な運用/管理はID基盤の運用における重要な課題のひとつと言えます。

NHIの「可視化」を行い、入手した情報を精査しリスクを洗い出すといった「分析」を行うことは、ID領域全体に対する対策の強化につながります。

そのためにも、まずはぜひNHI管理の強化から始めてはいかがでしょうか。

一方で、「ユーザーアカウントの管理だけでも手一杯のところ、NHIの管理まではちょっと手が回らない……」というのが、多くのインフラ/セキュリティ担当者の方々の本音ではないでしょうか。

弊社が提供するSilverfortは、ユーザーアカウントの可視化のみならず、NHIを含むID全般の可視化、そして分析/制御までを実現する強力なID管理プラットフォームであり、以下のような特徴があります。

このように、Silverfortは非常に柔軟で便利な機能を提供しています。

ADを基盤として運用している組織において、NHIに限らずID全般の管理や認証セキュリティに課題を抱えている方には、課題の可視化と解決の糸口を提供することができます。

製品の詳細説明やデモ、トライアルのご相談も可能ですので、ご興味をお持ちの方は、ぜひお気軽に弊社までお問い合わせください。

当社のウェブサイトは、利便性及び品質の維持・向上を目的に、クッキーを使用しております。当社のクッキー使用についてはクッキーポリシーをご参照いただき、クッキーの使用にご同意頂ける場合は「同意する」ボタンを押してください。同意いただけない場合は、ブラウザのクッキーの設定を無効化してください。