2020年12月14日に「【情シス部必見】先進ネットワークフォレンジックソリューションで会社の未来を守る~2022年春開始 個人情報漏洩の罰則化に備えたセキュリティ対策~」

セミナーを開催いたしました。

多くの方に参加いただき、内容についても高く評価いただいた大人気イベントでしたので、当日の講演内容について、ブログでもご紹介します。

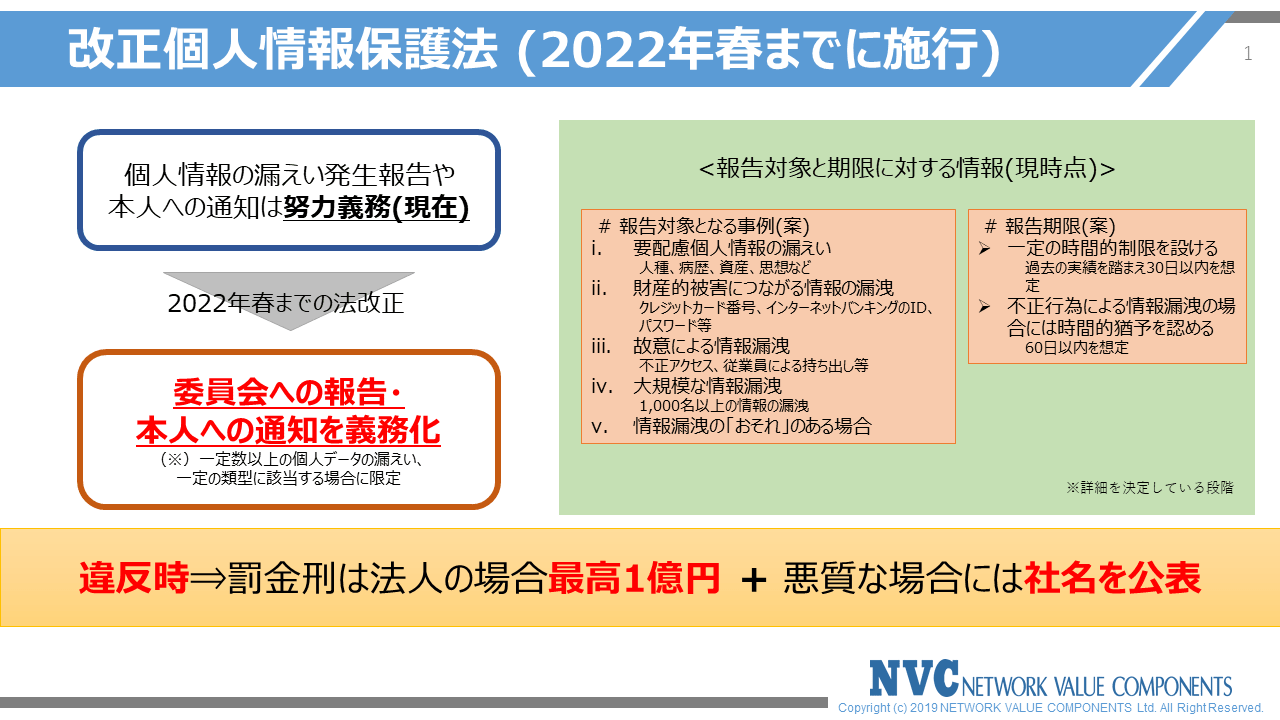

個人情報漏保護法改正の概要

2022年までに施行される個人情報保護法改正には漏洩等が発生し、個人の権利利益を害するおそれがある場合に、 委員会への報告及び本人への通知を義務化する、という内容が含まれる見込みです。(※)一定数以上の個人データの漏洩、一定の類型に該当する場合に限定。

そして報告を怠った場合、もしくはできなかった場合などの違反時には、罰金が最大1億円、最悪の場合社名公開となり、罰則が厳格化されています。

さらに、現時点では案となりますが、報告の時間的制限や設けられる可能性もあります。

ここでの重要なポイントは2022年春までに施行されるという事です。

つまり、まだ期間があるから大丈夫という考えは捨て急速に対応しなければいけません。

参考:個人情報保護委員会

>個人情報の保護に関する法律等の一部を改正する法律(概要)

>「改正法に関連する政令・規則等の整備に向けた論点について」

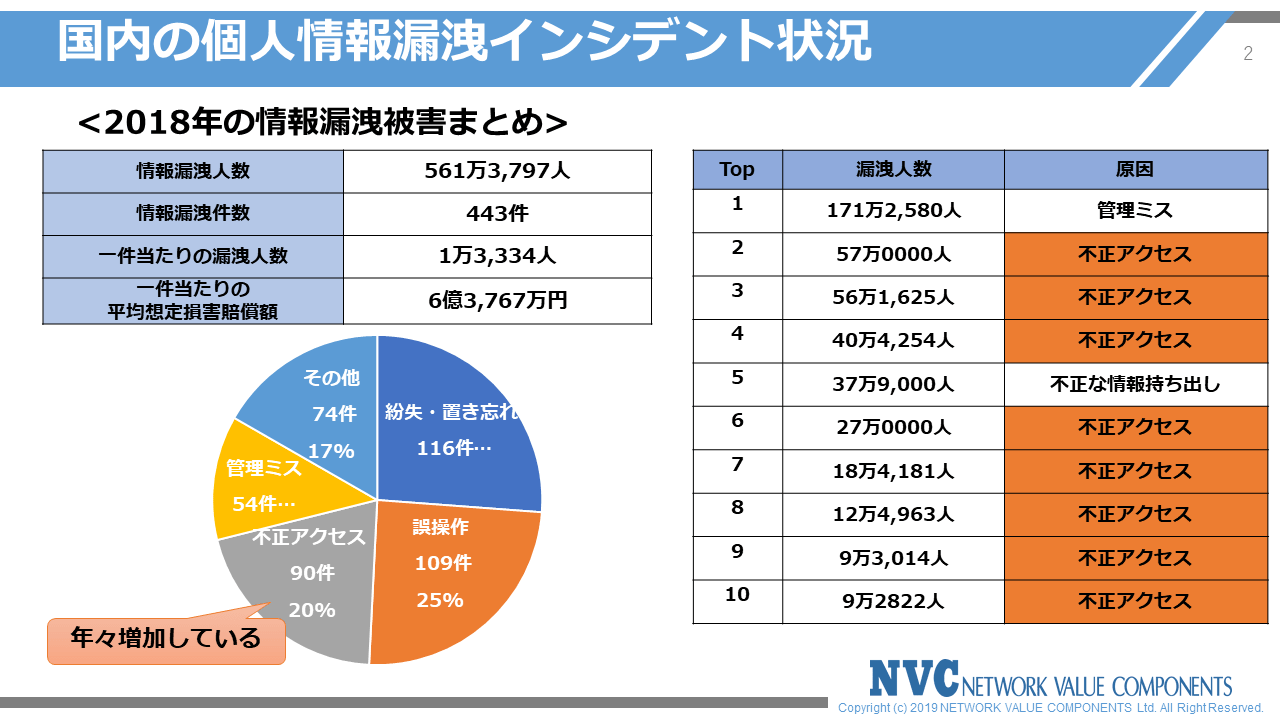

国内の情報漏洩事件の現状

日本ネットワークセキュリティ協会による2018年の情報漏洩調査レポートによると、全体では1年間で約562万人の情報が漏洩、1件あたりでは1万件強の個人情報漏洩で、

6億円強の損害賠償額が発生すると記載されています。

情報漏洩の原因は何でしょうか。

漏洩した人数はインシデントごとに異なりますが、漏洩件数が多かったインシデントを順に並べると、上位10件の内8件は不正アクセスによる情報漏洩でした。

漏洩件数にこだわらず、インシデント全体でみると、の原因の内訳は、不正アクセスによる情報漏洩は全体20%と割合的には多くはありません。

つまり、不正アクセスを受けると個人情報の大量流出につながりかねない、ということがこの結果からわかります。

参考: NPO日本ネットワークセキュリティ協会

「2018年 情報セキュリティインシデントに 関する調査結果 ~個人情報漏えい編~」

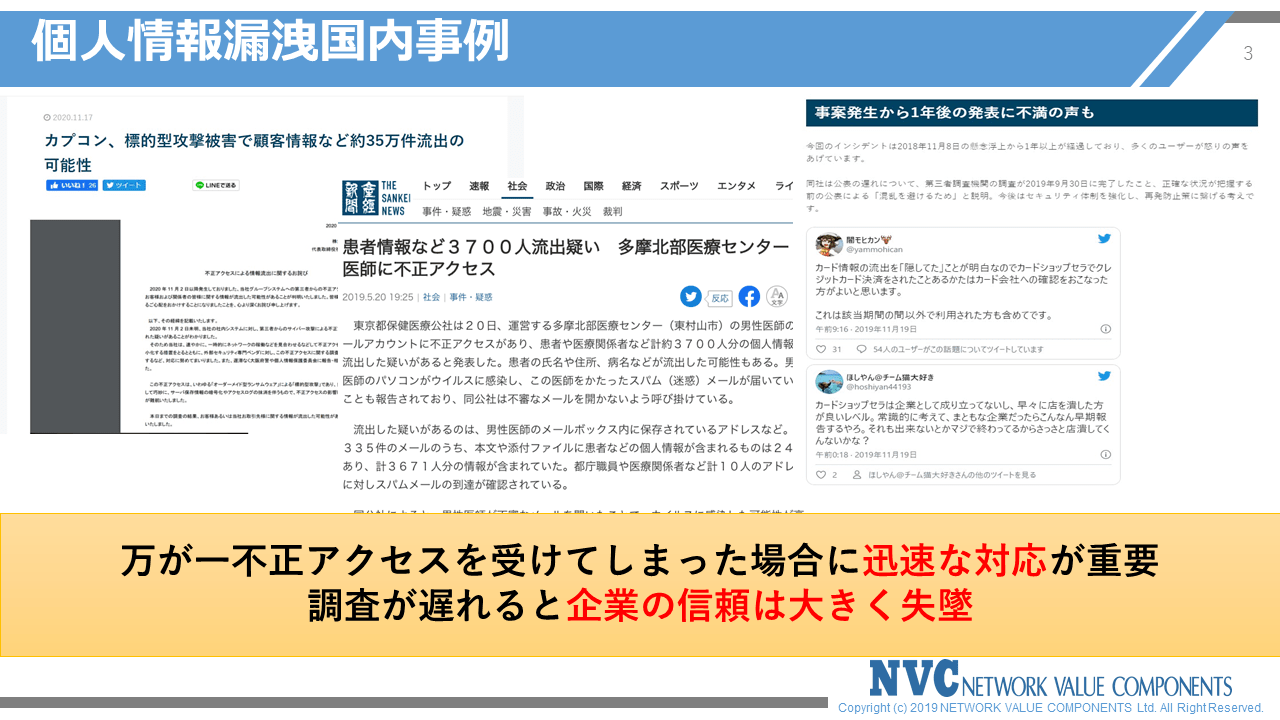

さらに、不正アクセスによる情報漏洩被害については、多くのニュースになっています。最近の事例では、カプコン社の情報漏洩被害がありました。二重恐喝ランサムウェアによる情報漏洩被害でしたが、35万件以上の情報漏洩につながったと言われています。

また、2018年のカードショップセラでの不正アクセス被害については、情報漏洩から1年後に被害を報告したことで、多くの利用者からのクレームにつながった事例もあります。

参考: 株式会社セキュアオンライン

「カプコン、標的型攻撃被害で顧客情報など約35万件流出の可能性 」

「不正アクセス受け顧客カード情報4,982件が流出の危険性│カードショップセラ 」

参考: 株式会社産業経済新聞社

「患者情報など3700人流出疑い 多摩北部医療センター 医師に不正アクセス 」

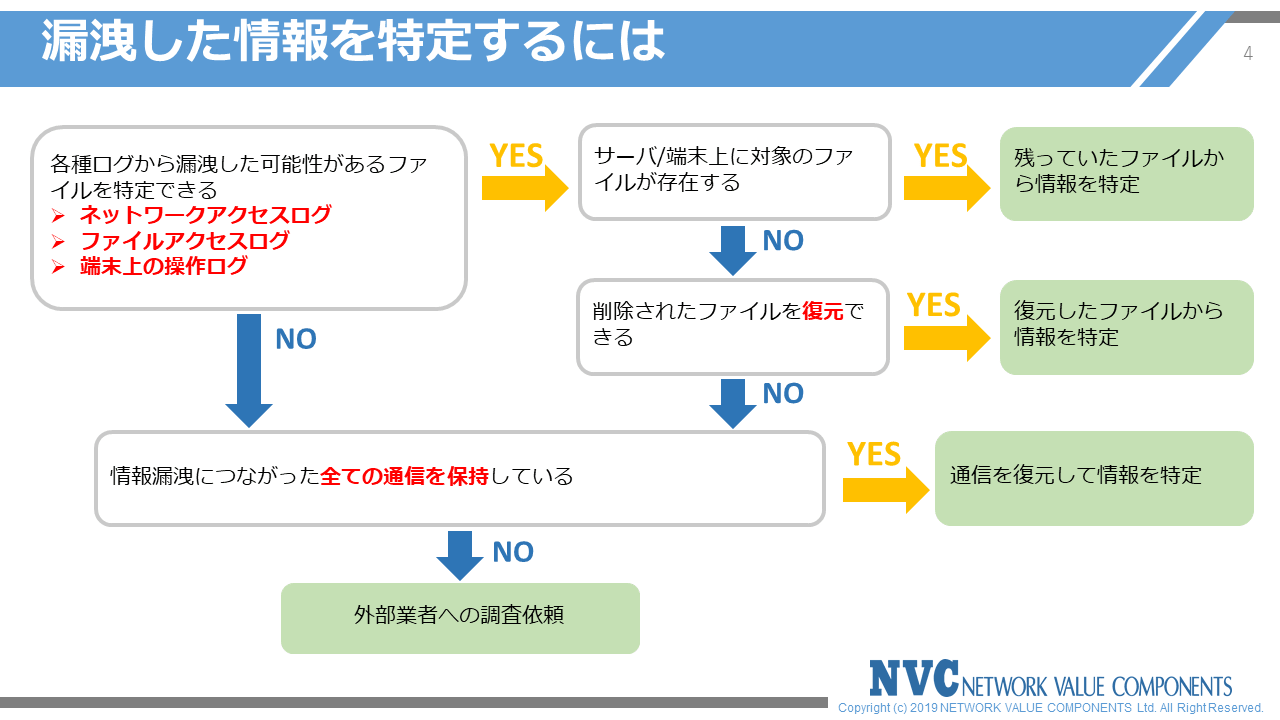

漏洩した情報を特定するには

では、万が一不正アクセスによる情報漏洩が発生した場合、どのように情報を特定すれば良いのでしょうか。組織ごとに細かな差異はあるかとは思いますが、一般的に、まずはログの調査から行います。

しかし、不正アクセスの場合攻撃者によりログが消去されている場合が多くみられるので、

ログが残っている場合、ログが消去された場合などのパターン別に分けて説明していきます。

パターン① ログから漏洩したファイルを特定でき、サーバ/端末上にファイルが存在する

もし、ログが残っているのであれば、最初に各種ログの調査から行います。ネットワークのアクセスログやファイルサーバのアクセスログなどがあるでしょう。ハッキングが疑われる場合は該当端末のログなどもあります。

これらのログから持ち出されたファイルが特定できれば実際にサーバ内、もしくは端末上にその情報が削除されるに残っているかを確認します。

そしてそのファイルを調査すれば、どの情報が漏洩したのか特定が可能になります。

パターン② ログから漏洩したファイルを特定できるが、サーバ/端末上にファイルが存在しない

このパターンでは、削除されたファイルを復元するしかありません。

例えばバックアップツールを使用して復元、エンドポイントフォレンジックのような復元ツールを持っているなど、何かしらの削除されたファイルを復元する手段があれば復元したファイルから、漏洩した情報を特定します。

パターン③ ログが完全に消去されている場合

この場合には、実際の不正アクセスの通信を保持しているかが重要になります。

保持していれば通信を復元することで、実際に送受信されている情報を確認して、どのような情報が漏洩したか特定することが可能になります。

パターン④ ログが完全に消去されており、通信記録も保持していない場合

ログが完全に消去されており、通信記録も保持していなければ専門のフォレンジック業者に調査依頼をすることになります。しかし、フォレンジック業者でも確実に特定できるとは限りませんし、削除されたデータも100%復元できるわけではありません。また、調査費用も莫大になる可能性が高いです。

パターン②、③、④の場合、情報漏洩範囲の特定を迅速に行うのは容易なことではありません。

個人情報保護法改正では、報告までの時間的制限が付けられる可能性もあり、迅速かつ正確に対応するためには、どうすれば良いでしょうか。

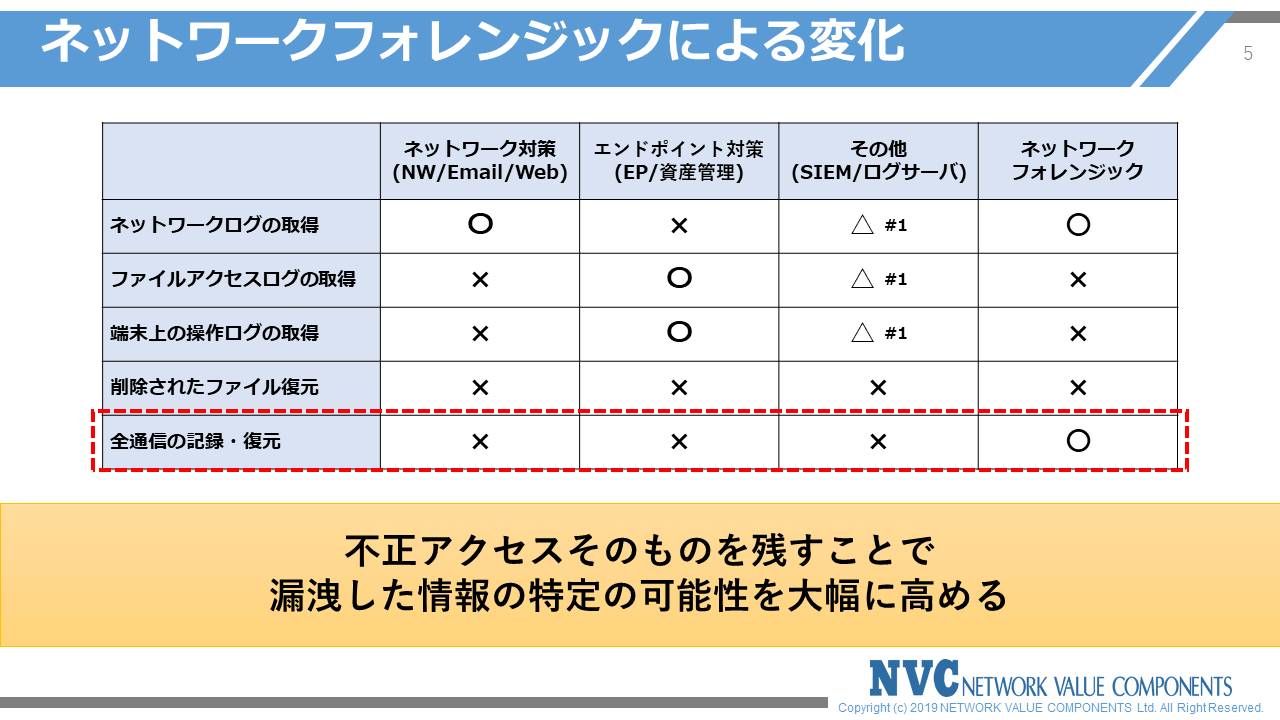

ネットワークフォレンジックで行える対策

そこで導入を強くオススメするのが、通信を復元して情報を特定するネットワークフォレンジックソリューションです。

パケットのフルキャプチャをするため、全通信の記録と、通信内に流れている情報やファイルの復元が可能になります。

不正アクセスそのものを記録として残すことができるため、攻撃者によりログが消去されていても情報の特定ができます。

組織によって様々な対策を実施しているかと思いますが、現段階でここまでの対策されている組織はほとんどいないため、法律が厳格化され、報告が義務化される今のタイミングで導入すべき対策として、ネットワークフォレンジックソリューションをおすすめします。

さいごに

弊社ネットワークバリューコンポーネンツでは、サイバーセキュリティソリューションであるNIKSUN NetDetectorを取り扱っています。パケットをフルでキャプチャすることで、疑わしい通信をリアルタイムで検知し、いち早く異常に気づくことができます。また、ログ+パケットの収集及び分析により攻撃の起点や原因となったメール、 Webサイト、添付ファイル等の完全な再現が可能なため情報漏洩があった際に追跡が可能になります。

より早く、より正確にインシデントに対応するため、NetDetectorをご検討ください。

この記事に関するサービスのご紹介

NetDetector

シグネチャを利用したIDS機能や統計に基づいた異常検知、分析、およびアプリケーションレベルでのデータ再現やパケットレベルでの詳細なフォレンジック調査を行うことができます。

詳細はこちら- トピック:

- NIKSUN

- セキュリティ対策機器

- サイバー攻撃

- ネットワーク

- セキュリティリスク